随着移动互联网的快速发展,安卓系统已成为全球使用最广泛的移动操作系统。在网络安全与信息安全领域,深入理解安卓可执行文件格式不仅是恶意软件分析的基础,更是开发安全防护软件的核心前提。本文将从网络安全编程的角度,系统解析安卓可执行文件格式,并探讨网络与信息安全软件开发的关键技术。

一、安卓可执行文件格式深度解析

1. APK文件结构剖析

安卓应用以APK(Android Package)格式分发,其本质是一个ZIP压缩包,包含以下核心组件:

- AndroidManifest.xml:应用配置清单,声明权限、组件和API要求

- classes.dex:Dalvik/ART可执行文件,包含编译后的Java字节码

- resources.arsc:编译后的资源文件

- lib/:原生库文件目录(armeabi, arm64-v8a等)

- META-INF/:签名和证书文件

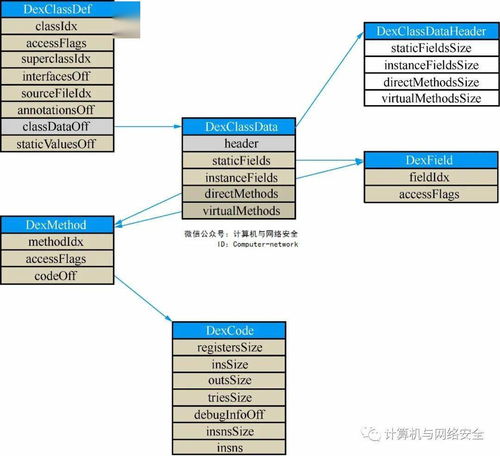

2. DEX文件格式安全分析

DEX(Dalvik Executable)是安卓虚拟机的可执行文件格式,其结构包含:

- 文件头(header):魔数、校验和、SHA-1签名等安全标识

- 字符串池:代码中使用的所有字符串

- 类型池:类、方法和字段的类型描述

- 方法原型池:方法参数和返回类型

- 字段池:类字段定义

- 方法池:方法定义和代码偏移量

- 类定义池:类的完整描述

- 数据区:实际的字节码指令

从安全角度看,DEX文件中的校验和与SHA-1签名可用于验证文件完整性,但这也成为恶意软件篡改和绕过的攻击面。

3. ELF文件格式与原生安全

安卓原生库采用ELF(Executable and Linkable Format)格式,包含:

- ELF头:标识文件类型和架构

- 程序头表:段加载信息

- 节头表:节区详细信息

- .text节:可执行代码

- .data节:初始化数据

- .rodata节:只读数据

- .plt/.got节:动态链接相关

安全开发者需要特别关注ELF文件的动态链接过程和内存映射机制,这些环节常被利用进行代码注入和劫持攻击。

二、网络与信息安全软件开发关键技术

- 静态分析与反编译防护

- 使用ProGuard、R8等工具进行代码混淆

- 实现DEX文件完整性校验机制

- 开发自定义类加载器防止动态分析

- 对敏感字符串和算法进行加密处理

- 动态检测与运行时保护

- 集成Xposed框架检测模块

- 实现Frida反调试检测

- 监控系统调用和API钩子

- 检测模拟器和沙箱环境

- 通信安全与数据加密

- 实现TLS/SSL证书绑定

- 使用安全的密钥存储机制(KeyStore)

- 实现端到端加密通信

- 防范中间人攻击和重放攻击

- 权限管理与访问控制

- 实现最小权限原则

- 动态权限请求与解释

- 敏感操作的双因素认证

- 权限滥用检测与告警

三、安全开发实践案例

1. 恶意软件检测引擎开发

通过解析DEX文件的导入表、字符串特征和API调用模式,建立行为特征库,实现基于特征的恶意软件检测。同时结合动态沙箱分析,检测运行时恶意行为。

2. 加固方案实现

开发应用加固工具,实现:

- DEX文件加壳保护

- 代码虚拟化转换

- 资源文件加密

- 反调试和反模拟器检测

- 运行时完整性校验

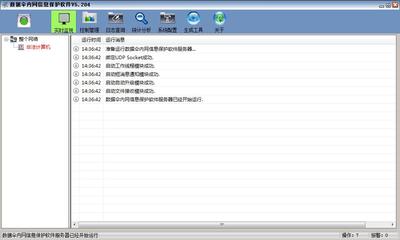

3. 安全通信中间件

开发统一的安全通信框架,提供:

- 自动证书管理

- 双向身份认证

- 前向安全密钥交换

- 实时通信加密

- 网络流量混淆

四、未来发展趋势与挑战

1. 跨平台安全框架的兴起

随着Flutter、React Native等跨平台框架的普及,安全解决方案需要适应多语言、多运行时的混合环境。

2. AI在安全分析中的应用

机器学习技术可用于恶意软件分类、异常行为检测和漏洞预测,提高安全软件的智能化水平。

3. 隐私保护要求的提升

GDPR、CCPA等法规的实施,要求安全软件在设计之初就融入隐私保护原则,实现隐私-by-design。

4. 量子计算带来的挑战

未来量子计算机可能破解当前加密体系,安全软件需要提前布局后量子密码学方案。

安卓可执行文件格式的理解是移动安全领域的基石,结合网络与信息安全的最新发展,安全开发者需要不断更新知识体系,从文件格式解析到运行时保护,从静态分析到动态监控,构建多层次、全方位的安全防护体系。只有深入理解攻击者的技术手段,才能开发出真正有效的防御工具,在日益复杂的网络空间中守护数字安全。